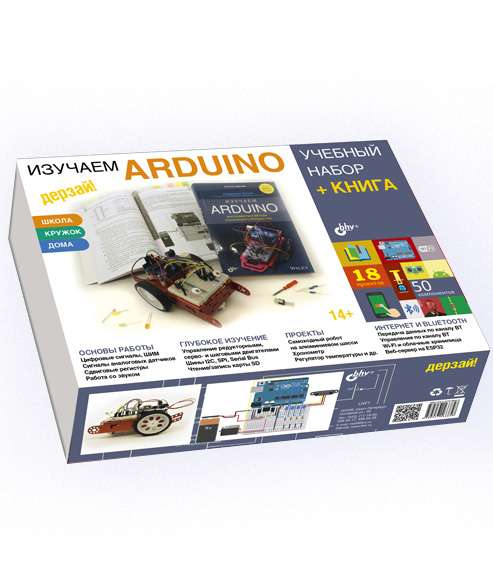

Hackerstwo. Sekrety mistrzostwa

W zbiorze wybranych artykułów z magazynu „Hacker” opisano sposoby wyszukiwania luk w urządzeniach sieciowych MikroTik oraz wykorzystania tego sprzętu do posteksploatacji systemu Windows. Przedstawione zostały metody ochrony MikroTik przed atakami hakerskimi. Opisano eksploatację luk XSS w DOM XSS przy użyciu... Web Messaging, poszukiwanie luk w aplikacjach Android na przykładzie Viber oraz w sterowniku AdGuard dla Windows. Podano szczegółowy przewodnik po atakach NTLM Relay oraz ochronie przed nimi. Zawarte są instrukcje dotyczące fuzzowania aplikacji JS za pomocą Fuzzilli, opisano błąd use after free w silniku Blink. Przedstawiono praktyczne sposoby realizacji antydebuggingu w plikach wykonywalnych dla Linuksa. Pokazano, jak działa GRE-pivoting na urządzeniach sieciowych. Osobny rozdział poświęcony jest praktycznemu sposobowi spoofingu GPS.Dla czytelników zainteresowanych bezpieczeństwem informacji

Wydawnictwo: BHV

Ograniczenia wiekowe: 16+

Rok wydania: 2024

ISBN: 9785977519182

Liczba stron: 240

Rozmiar: 230х165х13 mm

Typ osłony: Soft

Waga: 354 g

Metody dostawy

Wybierz odpowiednią metodę dostawy

Odbierz samodzielnie ze sklepu

0.00 PLN

Dostawa pakomatem

Dostawa kurierem

-large.webp)

-large.webp)

-thumb.jpg)

-thumb.jpg)

-medium.webp)